Was ist TLS-Verschlüsselung und wie schützt sie deine Daten?

Transport Layer Security (TLS) ist die am weitesten verbreitete Methode, um Daten während der Übertragung zwischen Geräten und Online-Diensten zu schützen. Das TLS-Protokoll sorgt zum Beispiel dafür, dass Websites über HTTPS sicher erreichbar sind. Außerdem verschlüsselt es viele E-Mail- und Messenger-Verbindungen und schützt App-Daten während der Übertragung selbst in öffentlichen oder unsicheren Netzwerken.

In diesem Artikel erklären wir, was TLS ist, wie TLS-Verschlüsselung funktioniert und welche Sicherheitsvorteile sie bietet. Außerdem zeigen wir, wo TLS eingesetzt wird, vom alltäglichen Surfen im Web bis hin zu VPNs (Virtual Private Networks). Zusätzlich erfährst du den Unterschied zwischen TLS und SSL, welche Risiken es gibt und wie sich eine TLS-Verbindung sicher konfigurieren lässt.

Was ist TLS-Verschlüsselung?

TLS ist ein Sicherheitsprotokoll, das Informationen schützt, während sie über ein Netzwerk übertragen werden. Es stellt dabei drei zentrale Sicherheitsmechanismen bereit:

- Vertraulichkeit: Unbefugte können die Daten während der Übertragung nicht lesen.

- Integrität: Jede Veränderung der Daten auf dem Weg kann erkannt werden.

- Authentifizierung: Du kannst sicher sein, dass du tatsächlich mit dem vorgesehenen Dienst verbunden bist und nicht mit einem Angreifer.

Wichtig ist jedoch: TLS schützt nur die Übertragung der Daten. Es kontrolliert nicht, wie eine Website Daten speichert oder was sie nach der Entschlüsselung damit macht.

Wenn du eine TLS-gesicherte Verbindung zu einem Dienst herstellst, beginnt der Prozess damit, dass der Server seine Identität mithilfe eines digitalen Zertifikats nachweist. Dieses Zertifikat wird von einer vertrauenswürdigen Stelle ausgestellt, einer sogenannten Zertifizierungsstelle (Certificate Authority, CA). Diese Organisation bestätigt die Domain-Eigentümerschaft und signiert das Zertifikat, sodass Browser, Betriebssysteme und andere Programme ihm automatisch vertrauen können.

Sobald die Identität bestätigt wurde, vereinbaren beide Seiten einzigartige Verschlüsselungsschlüssel für diese Sitzung. Diese Schlüssel schützen anschließend die gesamte weitere Kommunikation. TLS nutzt außerdem authentifizierte Verschlüsselung (AEAD), die sicherstellt, dass Daten geheim bleiben und Manipulationen erkannt werden.

Das TLS-Protokoll kommt in vielen Bereichen zum Einsatz. Es schützt Websites, verschlüsselt E-Mails zwischen Mailservern, sichert Chat-Dienste, schützt Datenbankverbindungen und ermöglicht private Fernzugriffe. Über die Jahre wurde TLS kontinuierlich weiterentwickelt und hat ältere, unsichere Designs durch stärkere Algorithmen und sicherere Konfigurationen ersetzt.

Unterschied zwischen TLS und SSL

Secure Sockets Layer (SSL) war das frühere Protokoll, das später durch TLS ersetzt wurde. Heute gilt SSL als unsicher, da es mehrere kryptografische Schwächen besitzt. Dazu gehört unter anderem die Nutzung veralteter Algorithmen wie Rivest Cipher 4 (RC4) und Secure Hash Algorithm 1 (SHA-1) sowie grundlegende Designprobleme. Diese Schwächen ermöglichten Angreifern sogenannte Man-in-the-Middle-Angriffe (MITM). Dabei positioniert sich ein Angreifer zwischen Nutzer und Server und kann den Datenverkehr abfangen oder sogar lesen.

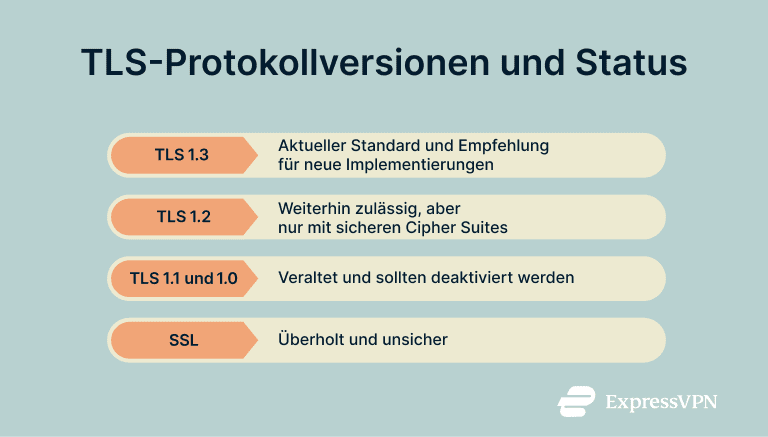

TLS wurde entwickelt, um diese Schwachstellen zu beheben. Allerdings erlaubten auch die frühen Versionen TLS 1.0 und TLS 1.1 noch veraltete Verschlüsselungsverfahren und boten nicht alle modernen Sicherheitsmechanismen. Deshalb gelten sie inzwischen als veraltet und sollten nicht mehr verwendet werden. Heute empfiehlt sich standardmäßig TLS 1.3. Falls nötig, kann auch TLS 1.2 verwendet werden, allerdings nur mit starken und aktuellen Cipher Suites.

Ist TLS noch sicher?

Ja, wenn es korrekt konfiguriert und regelmäßig aktualisiert wird.

Viele Sicherheitsrichtlinien und staatliche Standards betrachten TLS 1.3 als aktuellen Sicherheitsstandard für sichere Kommunikation. TLS 1.2 kann in bestimmten Situationen weiterhin eingesetzt werden, allerdings nur in Kombination mit modernen Verschlüsselungsverfahren und sicheren Schlüsselaustauschmethoden. Wenn veraltete Optionen aktiviert bleiben, können Angreifer versuchen, die Verschlüsselung zu schwächen oder zu umgehen. Deshalb sind regelmäßige Updates und eine sichere Konfiguration entscheidend.

Wie funktioniert TLS-Verschlüsselung?

Eine TLS-Sitzung besteht aus zwei Phasen. Zuerst bestätigt der Server seine Identität und beide Seiten (zum Beispiel ein Browser und ein Webserver) vereinbaren neue Verschlüsselungsschlüssel. Danach wird jede Nachricht zwischen ihnen verschlüsselt übertragen und auf Manipulation geprüft. Diese Kombination aus Authentifizierung und Verschlüsselung sorgt dafür, dass TLS sowohl sicher als auch effizient arbeitet.

Der TLS-Handshake erklärt

Der sogenannte TLS-Handshake ist die kurze Einrichtungsphase, die eine normale Verbindung in eine gesicherte TLS-Verbindung umwandelt. Zu Beginn teilt der Client dem Server mit, welche TLS-Version er unterstützt und welche Verschlüsselungsalgorithmen, Schlüsselaustauschmethoden und weiteren Optionen verfügbar sind.

Der Server wählt daraus passende Optionen aus und sendet seine Auswahl zurück. Außerdem stellt er eine Zertifikatskette bereit, die bestätigt, dass sein öffentlicher Schlüssel zur verwendeten Domain gehört. Anschließend führen beide Seiten einen Schlüsselaustausch durch, um neue temporäre Schlüssel zu erzeugen, die nur für diese Sitzung gelten.

Mit TLS 1.3 wird der Handshake in der Regel bereits nach einer einzigen Netzwerk-Runde abgeschlossen. Wenn sich ein Client kürzlich schon verbunden hat, kann er eine Sitzung sogar fortsetzen und 0-RTT-Daten (Zero Round Trip Time) senden. Dabei werden erste Daten übertragen, bevor der Handshake vollständig abgeschlossen ist, um die Ladezeit zu verkürzen. Da diese frühen Daten jedoch keine vollständige Forward Secrecy besitzen, sollten sie nur für idempotente Leseanfragen verwendet werden, also Anfragen, die auch bei mehrfacher Wiederholung denselben Effekt haben.

Rolle von symmetrischer und asymmetrischer Verschlüsselung

Während des ersten Handshakes nutzt TLS asymmetrische Kryptografie. Der Server weist seine Identität mit einem Zertifikat nach, das seinen öffentlichen Schlüssel enthält. Der Client überprüft dieses Zertifikat mithilfe einer vertrauenswürdigen Zertifizierungsstelle. Anschließend verwenden Client und Server ihre öffentlichen und privaten Schlüssel, um ein gemeinsames Geheimnis auszutauschen oder auszuhandeln, ohne dieses direkt über das Netzwerk zu senden.

Nachdem dieser Prozess abgeschlossen ist, wechselt TLS zu symmetrischer Verschlüsselung. Dabei wird derselbe Schlüssel sowohl zum Verschlüsseln als auch zum Entschlüsseln der Daten verwendet. Diese Methode ist deutlich schneller und eignet sich besser für große Datenmengen.

Wie kryptografische Schlüssel sicher ausgetauscht werden

Ältere TLS-Konfigurationen nutzten teilweise statische RSA- oder Diffie-Hellman-Schlüsselaustauschverfahren, bei denen Schlüssel über längere Zeiträume wiederverwendet wurden. TLS 1.3 hat diese Verfahren entfernt. Stattdessen werden kurzlebige Sitzungsschlüssel verwendet, die nur für eine einzelne Verbindung gültig sind.

Das sorgt für Forward Secrecy. Selbst wenn jemand deinen Datenverkehr heute aufzeichnet und Jahre später den privaten Schlüssel eines Servers stiehlt, kann er die alten Daten nicht entschlüsseln.

Was ist ein TLS-Zertifikat und wie wird es überprüft?

Ein TLS-Zertifikat ist ein signiertes Dokument, das einen öffentlichen Schlüssel mit einer Domain verknüpft. Während des Handshakes sendet der Server eine Zertifikatskette. Der Client überprüft dabei:

- Die Zertifikatskette endet bei einer vertrauenswürdigen Zertifizierungsstelle (CA), die vom Browser oder Betriebssystem erkannt wird.

- Das Zertifikat ist noch gültig, nicht widerrufen und für den vorgesehenen Zweck zugelassen (z. B. Server-Authentifizierung).

- Der im Zertifikat angegebene Name stimmt mit der aufgerufenen Domain überein.

Vorteile des TLS-Protokolls

- Vertraulichkeit: Verschlüsselung sorgt dafür, dass deine Verbindung für andere im Netzwerk nicht einsehbar ist.

- Integrität: Integrierte Prüfmechanismen erkennen jede Veränderung der Daten während der Übertragung.

- Authentifizierung: Zertifikate bestätigen, dass der Server tatsächlich zur gewünschten Website gehört. In manchen Konfigurationen wird zusätzlich auch der Client überprüft.

- Forward Secrecy: Frühere Sitzungen bleiben geschützt, selbst wenn langfristige Schlüssel später gestohlen werden.

- Effizienz: Mit TLS 1.3 kann eine sichere Verbindung bereits in einer einzigen Netzwerk-Runde aufgebaut werden.

- Kompatibilität: Funktioniert mit allen wichtigen Browsern, Betriebssystemen und den meisten Netzwerkgeräten.

Bekannte Risiken und Gegenmaßnahmen

Selbst eine korrekt konfigurierte TLS-Umgebung kann durch veraltete Einstellungen oder unsichere Betriebspraktiken geschwächt werden. Wenn du die wichtigsten Risiken kennst und weißt, wie du ihnen entgegenwirkst, bleibt deine Verschlüsselung zuverlässig und sicher.

- Veraltete Versionen oder schwache Algorithmen: Die Verwendung von TLS 1.0, TLS 1.1 oder unsicheren Cipher Suites macht verschlüsselten Datenverkehr anfällig für bekannte Angriffe. Um das zu vermeiden, sollten veraltete Protokollversionen deaktiviert und mindestens TLS 1.2 mit sicheren Cipher Suites konfiguriert werden, entsprechend den Best Practices für TLS-Konfigurationen.

- Fehlerhafte Zertifikatsausstellung: Eine kompromittierte oder nachlässige Zertifizierungsstelle (CA) könnte ein scheinbar gültiges Zertifikat für deine Domain ausstellen. Überwache deshalb die Certificate-Transparency-Logs für deine Domains und untersuche unerwartete Zertifikate sofort.

- Unzureichende Widerrufsprüfung: Wenn ein Zertifikat widerrufen wird, der Status aber nicht rechtzeitig überprüft wird, könnten Nutzer weiterhin eine Verbindung zu einem Server herstellen, den du nicht mehr kontrollierst. Informationen über Widerrufe werden normalerweise über das Online Certificate Status Protocol (OCSP) bereitgestellt. Dabei fragt der Client bei der CA nach, ob ein Zertifikat noch gültig ist. Um Geschwindigkeit und Zuverlässigkeit zu verbessern, empfiehlt sich OCSP Stapling, bei dem der Server eine aktuelle OCSP-Antwort direkt während des Handshakes übermittelt.

- Wiederholung früher Daten: Die 0-RTT-Funktion von TLS 1.3 erlaubt das Senden sogenannter Early Data, bevor der Handshake vollständig abgeschlossen ist. Diese Daten können von Angreifern wiederholt werden, um bestimmte Anfragen mehrfach auszuführen. Deshalb sollten Early Data nur für idempotente Leseanfragen erlaubt sein, während zustandsverändernde Aktionen erst nach Abschluss des Handshakes erfolgen sollten.

TLS vs. HTTPS: Wie hängen sie zusammen?

TLS und HTTPS sind eng miteinander verbunden, aber nicht identisch. TLS ist das zugrunde liegende Protokoll, das Daten während der Übertragung verschlüsselt, ihre Integrität sicherstellt und Server authentifiziert (optional auch Clients). HTTPS ist einfach HTTP über TLS. Das „S" am Ende der URL zeigt an, dass die Verbindung durch TLS abgesichert ist.

Wenn du eine HTTPS-Website aufrufst, übernimmt TLS den Handshake, die Zertifikatsprüfung und die Verschlüsselung. HTTP legt hingegen fest, wie Browser und Server Inhalte anfordern und übertragen. Ohne TLS würde HTTP-Datenverkehr im Klartext übertragen und wäre anfällig für Abhören oder Manipulation.

Kurz gesagt: TLS ist die Sicherheitsschicht, und HTTPS ist ihre Anwendung im Web.

Verwendet HTTPS SSL oder TLS?

Modernes HTTPS verwendet TLS. SSL ist ein älteres Verschlüsselungsprotokoll und gilt heute als unsicher. Es sollte weder von Servern noch von Browsern verwendet werden. Der Begriff „SSL-Zertifikat" wird zwar noch häufig verwendet, tatsächlich dienen diese Zertifikate heute jedoch dazu, TLS zu aktivieren, nicht SSL.

Die Rolle von TLS bei der Webverschlüsselung

TLS ist die Sicherheitsschicht, die Webverkehr privat und authentisch hält. Es schützt alle Daten, die zwischen Browser und Website übertragen werden, darunter Cookies für Login-Sitzungen, Formularinhalte und Hintergrundanfragen von Websites oder Apps.

Auch moderne Webtechnologien bauen weiterhin auf TLS auf. Ein Beispiel ist HTTP/3, die neueste Version des wichtigsten Webprotokolls. Sie verschlüsselt sämtlichen Datenverkehr mit TLS 1.3 und sorgt gleichzeitig für schnellere und stabilere Verbindungen, selbst in langsameren oder instabilen Netzwerken.

TLS 1.2 vs. TLS 1.3: Was hat sich geändert?

TLS 1.3 ist die aktuellste Version des TLS-Protokolls und baut auf TLS 1.2 auf. Beide Versionen schützen deine Verbindung, doch TLS 1.3 vereinfacht den Handshake, entfernt veraltete Funktionen und verbessert sowohl Leistung als auch Sicherheit.

Wichtige Verbesserungen in TLS 1.3

TLS 1.3 verbessert Sicherheit und Geschwindigkeit, indem es ausschließlich moderne Verschlüsselungsverfahren unterstützt, etwa Advanced Encryption Standard im Galois/Counter Mode (AES-GCM) und ChaCha20-Poly1305. Außerdem wurde die Schlüsselerzeugung verbessert, sodass Sitzungsschlüssel eindeutig sind und besser vor Manipulations- oder Downgrade-Angriffen geschützt werden.

Darüber hinaus entfernt TLS 1.3 ältere Funktionen wie statischen RSA-Schlüsselaustausch und Renegotiation. Dadurch werden Verbindungen einfacher aufgebaut und mögliche Sicherheitslücken reduziert.

Abwärtskompatibilität mit älteren Protokollen

Viele Systeme unterstützen sowohl TLS 1.3 als auch TLS 1.2, wobei TLS 1.3 standardmäßig verwendet wird. TLS 1.0 und TLS 1.1 gelten dagegen als veraltet und sollten vollständig deaktiviert werden. TLS 1.2 sollte nur noch verwendet werden, wenn es mit Elliptic Curve Diffie-Hellman Ephemeral (ECDHE)-Schlüsselaustausch, etwa X25519 oder P-256, sowie mit modernen AEAD-Cipher Suites konfiguriert ist. So bleibt die Kompatibilität erhalten, ohne die Sicherheit aktueller Systeme zu gefährden.

TLS-Verschlüsselung in der Praxis

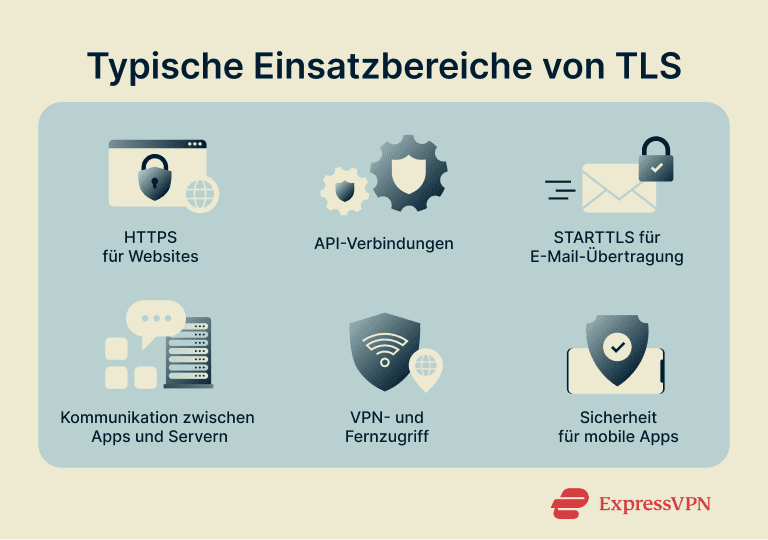

TLS schützt weit mehr als nur das Surfen im Web. Hier sind einige der häufigsten Einsatzbereiche:

Websites, APIs und E-Mail

HTTPS nutzt TLS, um Webverkehr zu verschlüsseln und zu authentifizieren und so sowohl Websites als auch APIs zu schützen. Viele Anwendungen verwenden TLS außerdem, um Daten zu sichern, die zwischen Geräten und Servern ausgetauscht werden.

E-Mail-Server können eine unverschlüsselte Verbindung mithilfe einer Funktion namens Start Transport Layer Security (STARTTLS) in eine verschlüsselte Verbindung umwandeln. Dadurch wird die Verbindung aufgerüstet, sodass Nachrichten während der Übertragung zwischen Servern verschlüsselt sind. Standardmäßig arbeitet STARTTLS jedoch opportunistisch. Das bedeutet, dass eine Nachricht im Klartext gesendet werden kann, wenn die Verschlüsselung nicht eingerichtet werden kann.

Um Verschlüsselung während der Übertragung verpflichtend zu machen, können Dienste Mail Transfer Agent Strict Transport Security (MTA-STS) verwenden. Dabei handelt es sich um eine veröffentlichte Richtlinie, die anderen Mailservern vorschreibt, E-Mails nur dann zuzustellen, wenn TLS-Verschlüsselung verfügbar ist. Eine weitere Möglichkeit ist DNS-based Authentication of Named Entities (DANE). Dabei wird ein DNS-Eintrag verwendet, der die korrekten TLS-Zertifikatsinformationen für eine Domain festlegt. Beide Methoden verhindern die Zustellung von E-Mails, wenn keine sichere Verbindung hergestellt werden kann.

VPNs und Fernzugriff

TLS wird häufig in Fernzugriff und VPN-Diensten eingesetzt, weil es ohne spezielle Konfiguration durch die meisten Firewalls und Netzwerkfilter funktioniert. In solchen Systemen authentifiziert TLS zunächst den Server (und manchmal auch den Client) mithilfe von Zertifikaten und erstellt anschließend Verschlüsselungsschlüssel.

Sobald diese sichere Verbindung eingerichtet ist, wird der gesamte Datenverkehr des Nutzers durch diesen geschützten Kanal übertragen. Dadurch bleibt er für andere Teilnehmer im Netzwerk privat.

Das Lightway-Protokoll von ExpressVPN nutzt beispielsweise Datagram Transport Layer Security (DTLS) 1.3, eine für das User Datagram Protocol (UDP) angepasste Variante von TLS 1.3. Dadurch lassen sich verschlüsselte Verbindungen mit geringer Latenz herstellen, während gleichzeitig die Geschwindigkeit und Flexibilität von UDP genutzt wird.

Sicherheit von mobilen Apps

Mobile und Desktop-Apps verwenden in der Regel TLS, um eine Verbindung zu ihren Servern herzustellen, insbesondere wenn sie über öffentliches WLAN oder andere unsichere Netzwerke betrieben werden. Strenge Zertifikatsprüfungen sind dabei entscheidend, damit sichergestellt wird, dass die App tatsächlich mit dem richtigen Server kommuniziert. Für neue Implementierungen wird meist TLS 1.3 bevorzugt, da Verbindungen schneller aufgebaut werden und strengere Sicherheitsstandards gelten. Dazu gehören beispielsweise AEAD-Cipher und ephemere Schlüsselaustauschverfahren, die die Sicherheit weiter erhöhen.

So implementierst du TLS-Verschlüsselung auf deiner Website

Eine sichere TLS-Konfiguration bedeutet mehr als nur HTTPS zu aktivieren. Sie erfordert ein gültiges Zertifikat, moderne Protokollversionen, starke Verschlüsselungseinstellungen und regelmäßige Wartung. Ziel ist es, eine sichere Verbindung zum Standard zu machen und gleichzeitig alle schwachen Konfigurationspfade zu schließen, die Angreifer ausnutzen könnten.

Auswahl und Installation eines TLS-Zertifikats

Der erste Schritt besteht darin, ein Zertifikat zu wählen, das zu deiner Domain-Struktur passt. Ein Single-Domain-Zertifikat schützt eine einzelne Domain, zum Beispiel example.com. Ein Wildcard-Zertifikat schützt die Hauptdomain sowie alle Subdomains der nächsten Ebene, etwa blog.example.com oder shop.example.com. Ein Multi-Domain-Zertifikat kann mehrere unterschiedliche Domains gleichzeitig abdecken.

Alle drei Varianten bieten dieselbe Verschlüsselungsstärke. Der Unterschied liegt lediglich im Umfang der geschützten Domains und darin, wie die Zertifizierungsstelle deine Kontrolle über diese Domains überprüft.

Die Automatisierung von Zertifikatsausstellung und -verlängerung verhindert, dass abgelaufene Zertifikate den Betrieb deiner Website unterbrechen. Bei der Installation solltest du außerdem die vollständige Zertifikatskette einbinden, also dein Zertifikat und alle Zwischenzertifikate der CA. Dadurch können Browser eine vollständige Vertrauenskette bis zu einer bekannten Root-CA herstellen.

Es ist außerdem sinnvoll, die Certificate-Transparency-Logs zu überwachen. Diese öffentlichen Protokolle enthalten alle ausgestellten Zertifikate und helfen dabei, Zertifikate zu erkennen, die möglicherweise ohne deine Zustimmung für deine Domain erstellt wurden. Eine vorausschauende Planung für Domain-Änderungen, Serverabschaltungen oder Notfälle stellt sicher, dass ein Zertifikatsproblem nicht zu längeren Ausfällen führt.

Best Practices für die TLS-Konfiguration

Sobald das Zertifikat installiert ist, muss TLS korrekt konfiguriert werden. Dabei ist Klarheit wichtiger als unnötige Komplexität.

- Aktiviere TLS 1.3 und TLS 1.2, entferne jedoch TLS 1.0 und TLS 1.1 vollständig.

- Für TLS 1.2 solltest du ECDHE-Schlüsselaustausch (X25519 oder P-256) und AEAD-Cipher Suites wie AES-GCM oder ChaCha20-Poly1305 verwenden.

- Bevorzuge grundsätzlich AEAD-Cipher Suites. Wenn keine Unterstützung für alte Clients erforderlich ist, entferne CBC-Cipher Suites und entferne immer RC4 und SHA-1, da diese als veraltet und unsicher gelten.

- Setze HTTP Strict Transport Security (HSTS) ein, um HTTPS-Verbindungen zu erzwingen. Subdomains sollten erst einbezogen werden, wenn sie vollständig HTTPS-fähig sind.

- Aktiviere OCSP Stapling und halte die OCSP-Antwort aktuell. Wenn möglich, sollte zusätzlich OCSP Must-Staple aktiviert werden.

- Wenn du Early Data aktivierst, also Daten, die vor Abschluss des Handshakes gesendet werden, solltest du sie ausschließlich für sichere, reine Leseaktionen zulassen.

- Vermeide private Zertifizierungsstellen, sofern du nicht alle Geräte kontrollierst, die sich mit deinem System verbinden.

- Wenn du in einer App Certificate Pinning verwendest, solltest du immer Ersatzschlüssel bereithalten und den Wiederherstellungsprozess testen, um unbeabsichtigte Zugriffssperren zu verhindern.

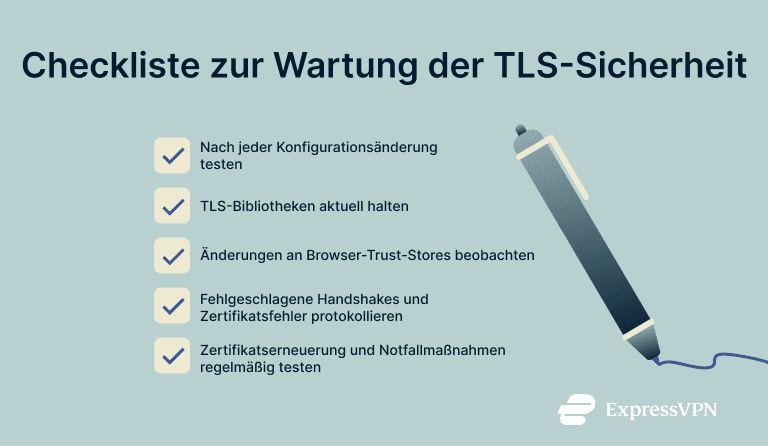

TLS-Sicherheit testen und pflegen

TLS-Sicherheit erfordert kontinuierliche Aufmerksamkeit. Nach jeder Änderung an Servern, Load-Balancern oder Anwendungseinstellungen solltest du die Konfiguration überprüfen, um sicherzustellen, dass nur die vorgesehenen Protokollversionen und Cipher Suites aktiv sind und alle erforderlichen Sicherheits-Header vorhanden sind.

Updates für TLS-Bibliotheken und Webserver-Software sollten Teil deiner regelmäßigen Wartung sein, um bekannte Sicherheitsprobleme zu beheben.

Außerdem solltest du Änderungen an Browser-Trust-Stores und Richtlinien von Zertifizierungsstellen im Blick behalten, da diese beeinflussen können, ob deine Zertifikate weiterhin akzeptiert werden.

Halte außerdem detaillierte Protokolle über fehlgeschlagene TLS-Handshakes und Zertifikatsfehler bereit, damit Probleme untersucht werden können, die Nutzer möglicherweise gar nicht melden. Stelle schließlich sicher, dass deine Prozesse für Zertifikatserneuerung, Austausch und Incident-Response dokumentiert und getestet sind. So kannst du Sicherheitsprobleme schnell beheben, ohne neue Risiken einzuführen.

FAQ: Häufige Fragen zur TLS-Verschlüsselung

Was ist TLS-Verschlüsselung?

Transport Layer Security (TLS) ist eine Verschlüsselungsmethode, die Daten schützt, während sie über ein Netzwerk übertragen werden. Sie stellt sicher, dass die Identität der Kommunikationspartner überprüft wird, der Datenverkehr verschlüsselt ist und Manipulationen erkannt werden, bevor die Daten ihr Ziel erreichen.

Ist TLS besser als SSL?

Ja. Secure Sockets Layer (SSL) ist ein veraltetes Protokoll mit bekannten Sicherheitslücken. Transport Layer Security (TLS) ist der moderne Nachfolger und bietet stärkere Verschlüsselung sowie deutlich bessere Sicherheitsmechanismen.

Kann TLS-Verschlüsselung gehackt werden?

Das direkte Knacken von Transport Layer Security (TLS) gilt mit heutiger Technologie als praktisch unmöglich. Angriffe richten sich in der Regel gegen schwache Konfigurationen, veraltete Versionen oder gegen Systeme rund um TLS und nicht gegen das Protokoll selbst.

Was passiert, wenn ein TLS-Zertifikat abläuft?

Browser warnen Nutzer und können den Zugriff auf die Website blockieren. Ein abgelaufenes Zertifikat bedeutet, dass die Identität der Website nicht mehr verifiziert werden kann, bis das Zertifikat erneuert wird.

Machen Sie den ersten Schritt, um sich online zu schützen. Testen Sie ExpressVPN risikofrei.

Hol dir ExpressVPN